Firewall mengimplementasikan packet

filtering dan dengan demikian menyediakan fungsi keamanan yang digunakan untuk

mengelola aliran data ke, dari dan melalui router. Sebagai contoh, firewall

difungsikan untuk melindungi jaringan lokal (LAN) dari kemungkinan serangan

yang datang dari Internet. Selain untuk melindungi jaringan, firewall juga

difungsikan untuk melindungi komputer user atau host (host firewall).

Firewall digunakan sebagai sarana

untuk mencegah atau meminimalkan risiko keamanan yang melekat dalam

menghubungkan ke jaringan lain. Firewall jika dikonfigurasi dengan benar akan

memainkan peran penting dalam penyebaran jaringan yang efisien dan infrastrure

yang aman. MikroTik Router OS ini memiliki implementasi firewall yang sangat

kuat dengan fitur sebagai berikut :

- stateful packet

inspection

- Layer-7 protocol

detection

- peer-to-peer

protocols filtering

- traffic

classification by:

- source MAC address

- IP addresses

(network or list) and address types (broadcast, local, multicast, unicast)

- port or port range

- IP protocols

- protocol options

(ICMP type and code fields, TCP flags, IP options and MSS)

- interface the

packet arrived from or left through

- internal flow and

connection marks

- DSCP byte

- packet content

- rate at which

packets arrive and sequence numbers

- packet size

- packet arrival

time

- dll

Pada konfigurasi firewall mikrotik

ada beberapa pilihan Action, diantaranya adalah :

- Accept : paket diterima

dan tidak melanjutkan membaca baris berikutnya

- Drop : menolak paket

secara diam-diam (tidak mengirimkan pesan penolakan ICMP)

- Reject : menolak paket

dan mengirimkan pesan penolakan ICMP

- Jump : melompat ke chain

lain yang ditentukan oleh nilai parameter jump-target

- Tarpit : menolak, tetapi tetap

menjaga TCP connection yang masuk (membalas dengan SYN/ACK untuk paket TCP

SYN yang masuk)

- Passthrough :

mengabaikan rule ini dan menuju ke rule selanjutnya

- log : menambahkan

informasi paket data ke log

2. Langkah - Langkah Konfigurasi

1. Pertama kita bangun jaringan private dimana

jaringan private ini mendapatkan IP dinamic (DHCP) dan jaringan public,

jaringan public mendapatkan IP client dan IP private dapat berkomunikasi dengan

publik,dan sebaliknya.Untuk DHCP server pada mikrotik kita berikan pada port

ether 3 dan jalur ke publik pada port ether 5 dimana DHCP server (ether3)

dengan default gateway 172.16.0.1/16 untuk pembuatan DHCP server dan DHCP

client dapat dilakukan dengan membaca setting DHCP server di mikrotik dan setting DHCP client pada mikrotik

(NAT), Perhatikan Tampilan IP ether 3 dan 5

2. kemudian, test ping ke jaringan luar untuk melihat apakah NAT telah

berkerja

Block IP address source (host pada ether 3

1. Selanjutnya Klik IP>firewall> klik tanda "+".

Pada tab general chain=forward, Src.Address=172.16.255.254(IP host yang mau

diblok), out interface=ether5. Seperti yang ditunjukkan pada gambar berikut

*ket = chain kita ganti dengan forward karena

kita akan melakukan proses blok IP jika IP tersebut melewati router ke luar

jaringan.

2. Pada tab action pilih drop .berarti untuk IP source yang telah

kita masukkan pada tab general jika ada paket data IP tersebut melewati ether 5

maka data IP tersebut akan di drop oleh router mikrotik. Seperti yang

ditunjukkan pada gambar di bawah:

Selanjutnya,test ping ke google.com melalui host IP yang telah

diblok

3. kemudian, akan terlihat host tidak dapat

berkomunikasi dengan google.com ini dibuktikan data yang diterima host adalah

Request Time Out ,sehigga kita telah dapat melakukan block IP sorce untuk satu

host. Untuk menonaktifakan fitur block ini dapat dilakukan dengan mengklik

tanda "-" pada IP>Firewall

setelah dinonaktifkan host dapat

melakukan ping ke google.com

Block MAC

address source (host pada ether 3)

1. Check MAC address yang digunakan

oleh host dengan mengtik ipconfig/all pada host yang mau kita block mac

addressnya

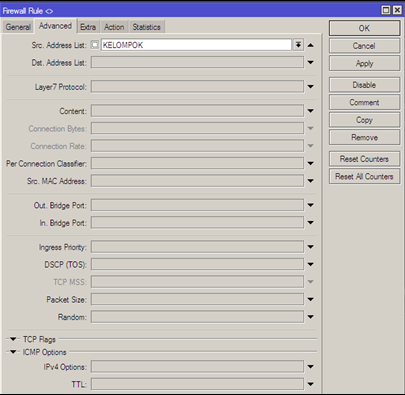

2. Klik

IP>firewall>tanda "+" . Pada tab advance , masukkan source Mac

address yang ingin kita blok ke jaringan publik,pada tab acrion ganti dengan

drop. Seperti yang ditunjukkan pada gambar berikut

test ping ke google.com untuk membuktikan apakah sudah

terblock mac address tersebut. JIka telah sukses memblok mac address maka hasil

reply akan didapatkan RTO

Block IP-IP

address source yang telah dikelompokkan (host pada ether 3)

1. Klik IP>Firewall. Pada tab

address list klik tanda "+" kemudian masukkan daftar IP yang ingin

kita block dalam satu group nama, seperti yang ditunjukkan pada gambar berikut

2. Pada tab general

>chain=forward,out interface=ether5

pada tab acrion>action=drop

pada tab

advanced>source adress list=kelompok (karena list daftar IP kelompok

yang

akan kita blok)

Lalu klik OK,

Seperti yang

ditunjukkan pada gambar berikut

Block IP Tujuan

1.Pertama,Tentukan alamat IP tujuan yang mau

kita blok dengan melihat dari reply saat kita lakukan ping ke alamat IP

tujuan.misal saya ingin memblock IP www.pcr.ac.id

2. Klik IP>Firewall>klik tanda

"+".

pada tab general :

chain=forward. destination address=alamat IP tujuan.

113.212.118.174. Out interface=ether5

Pada tab action :

ganti dengan drop

Tidak ada komentar:

Posting Komentar